来源:PeckShield

DApp?生态

11月份共发生5起DApp安全事件,其中EOS生态发生3起,ETH和TRON生态各发生1起。

1)EOSDApp

EOS生态发生的3起安全事件都跟EIDOS挖矿有关,具体而言,受EIDOS挖矿热潮的影响,EOSIO主网的CPU资源消耗进入了高度饱和状态,普通用户根本无法正常使用网络。

一些黑客也开始尝试从DApp中偷取CPU资源进行挖矿。

11月06日,BigGame成为了首个被攻击的DApp,它是一款为玩家代付CPU资源的DApp,黑客劫持了用户和BigGame间的交易信息,在转账通知中嵌入了非法操作,故而成功窃取BigGame代付给用户的免费CPU资源,直到它的CPU资源被耗尽为止。

11月07日凌晨3时,另一款DApp游戏BetHash也遭到了同样的攻击。对于多数类游戏,玩家投注完,都会接收到DApp的游戏通知,此时,黑客就可以控制恶意程序劫持该通知嵌入内联操作,进而实施攻击行为。不仅BetHash,一些其他的类游戏包括?EOSBet、EOSMMM,Trust-Dice,WinPlay?等等也被相继攻击了。

问题貌似愈演愈烈,11月11日凌晨3时,攻击开始延伸至EOSIO系统的bidname?短账号竞拍上,甚至可以无限制的使用EOS系统的CPU资源。如果你想竞拍一个短账号,例如:baaa,你开始从0.0001个EOS起竞拍,当某人出价高出了10%的话,你的出价就会被返还。黑客在EOSIO系统返还的过程中劫持转账通知实施攻击。由于EOSIO系统拥有无限量的CPU资源,黑客就可以持续通过攻击获得CPU资源。

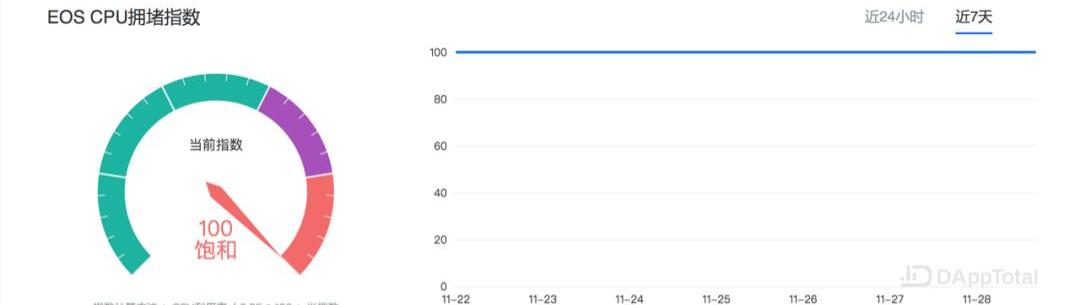

据DAppTotal数据显示,近7天EOSCPU拥堵指数都为100%。

2)ETHDApp

ETH生态发生的1起安全事件跟DeFi市场AugurDApp有关。具体而言:Augur是构建于以太坊网络上的预测市场协议,链下Oracle会爬取多处的信息再提交到链上。恶意攻击者通过在Twitter等社交媒体故意发布虚假信息,从而影响Oracle数据源,操纵预测结果。

3)TRONDApp

TRON生态发生的1起安全事件是常见的交易回滚攻击。PeckShield安全人员发现TGiN78地址开头的黑客通过自主创建的合约对波场TR66FA地址开头的合约发起交易回滚攻击,共计获利18,808TRX。

PeckShield点评:以上DApp生态安全事件基本都是由合约玩家导致的,DApp在接收玩家代币或者发送通知之前应检查目标账户是否为智能合约。

交易所安全

11月份共发生3起交易所安全事件,其中两起和黑客攻击有关。

1)韩国交易所Upbit34.2万枚ETH被盗,总价值约5,000万美元;

2)越南交易所VinDAX被黑客入侵,损失了至少500万美元的加密货币;

3)BitMEX交易所发生大量邮箱地址泄露事件。

北京时间11月27日12时04分,PeckShield旗下数字资产可视化资产追踪平台CoinHolmes监控到Upbit交易所地址向未知钱包和Bittrex交易所连续进行大额转账,其中有一笔涉及34.2万枚ETH的交易较为异常,可能遭到了黑客攻击。之后Upbit交易所发出公告,承认自己的以太坊热钱包被盗了34.2万个ETH,当他们发现被盗后,很快将热钱包中其他资产转移到了冷钱包。

11月28日15点08分,CoinHolmes监控到韩国Upbit交易所被盗ETH资产首次出现异动,0xa09871ae开头的黑客地址向多个地址转移盗取的ETH,同时发送了极少量ETH至Huobi,币安等交易所地址。

一图概览Upbit交易所被盗资?流向图:

PeckShield点评:今年以来,黑客已经盗取了多家交易所价值数亿美金的代币,例如此前发生的Cryptopia、币安、DragonEx、Bitrue等交易所被盗事件。PeckShield建议交易所使用更加安全的防范系统,保管好自己的私钥,采用多签等机制防范。

勒索相关

11月份共发生5起勒索有关的安全事件,其中出现了几种新型的勒索软件,例如NextCry勒索软件会利用PHP-fpm远程代码执行漏洞针对Linux服务器发起攻击尝试入侵。

PeckShield点评:对于一些可疑的网站和邮件,用户需要谨慎访问,同时要及时安装操作系统发布的漏洞补丁。即使电脑已受到勒索软件感染,也要向专业的安全人员寻求帮助,而不是给勒索软件付费。

钓鱼攻击等其他安全事件

除上述之外,11月份还有一些安全事件同样值得警惕:

1)加密钱包GateHub的140万个用户账户信息被盗,包括密码、密钥和助记词等;

2)门罗?CLI?二进制文件遭破坏,用户下载文件后需要及时检查文件完整性。

PeckShield点评:因用户安全意识欠缺且操作规范性造成的各类安全隐患一直层出不穷,钓鱼攻击、等各类事件就是典型。在此提醒,用户应谨慎保管各类私密信息,任何小的疏忽都可能造成不可挽回的损失。

郑重声明: 本文版权归原作者所有, 转载文章仅为传播更多信息之目的, 如作者信息标记有误, 请第一时间联系我们修改或删除, 多谢。